Moderne und immer komplexere Bedrohungslagen stellen Administratoren auch in der Cloud vor eine neue Herausforderung. Microsoft arbeitet ebenfalls auf diesem Feld und bietet neue Möglichkeiten den Bedrohungen entgegen zu wirken. Zum Beispiel mit dem sich in der Vorschau befindenden Security Center in Azure – Es bündelt, die früher durchaus mühsame, Überwachung der einzelnen Ressourcen und bietet gleichzeitig auch pro-aktive Maßnahmen und Richtlinien für den sicheren Betrieb an.

Einsatzvorteile

Das Security Center bietet eine übergreifende Plattform für Administratoren, um den Sicherheitsstatus der von ihm verwalteten Ressourcen zentral zu überwachen. Dabei sammelt das System automatisch Daten von den vom Administrator ausgewählten Ressourcen und stellt zu den Problemen verständliche Beschreibungen, aber auch zum Teil die Lösungen bereit. Des Weiteren beinhaltet das Security Center auch die optimierte Bereitstellung von Lösungen von Partnern an. Durch diese Einsatzmöglichkeiten entlastet es Administratoren und ist eine solide und zentralisierte Wartungslösung von Microsoft.

Wo finde ich das Azure Security Center?

Das Security Center finden Sie im erweitertem Menü. Klicken Sie dazu auf „Durchsuchen“. Das Security Center muss aber noch konfiguriert werden damit es einsatzbereit ist. In der Basisversion ist das Security Center für Sie kostenlos, jedoch beinhaltet es keine Verhaltensanalyse der virtuellen Maschinen (VM) und auch keine Netzwerküberwachung auf Anomalien.

Welche Funktionalitäten bringt das Azure Security Center?

Am Beispiel von zwei Funktionalitäten lassen sich die besonderen Möglichkeiten vom Azure Security veranschaulichen.

Monitoring verschiedener Ressourcen

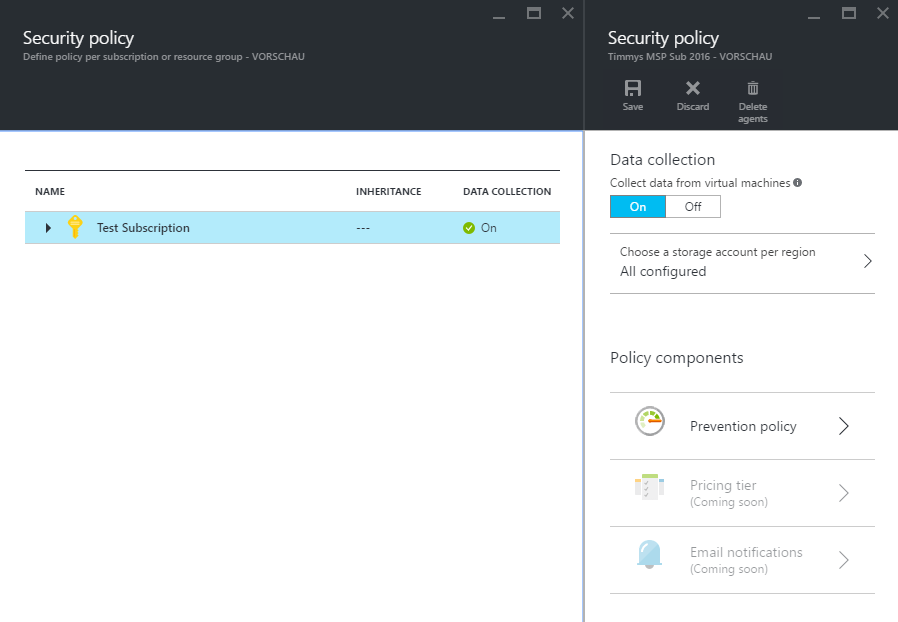

Nachdem in der Security Policy die Einstellungen angepasst wurden beginnt sofort das Monitoring der erlaubten Ressourcen. Das Azure Security Center lässt sich auf Basis von Subscriptions auch selektiv für verschiedene Ressourcen und auch der Lagerort der Logs anpassen.

Die aus dem Monitoring resultierenden Ergebnisse der Analyse werden als Sicherheitsrichtlinien für Netzwerkressourcen sofort angezeigt. Bei Virtuellen Maschinen kann es bis zu mehreren Stunden dauern da das Sammeln der Daten aufwändiger ist. Die resultierenden Empfehlungen sind in drei Stufen (Hoch, Mittel und Niedrig) nach Impact beurteilt und farblich entsprechend mit Rot, Orange und Blau visualisiert. Eine hohe Stufe erfordert zumeist eine sofortige Handlung, die mittlere Stufe hat ein größeres Zeitfenster zur Lösung und die niedrige Stufe sollte analysiert und gegebenenfalls behoben werden.

Dabei bietet das Monitoring verschiedene Blades für die jeweilige Ressource.

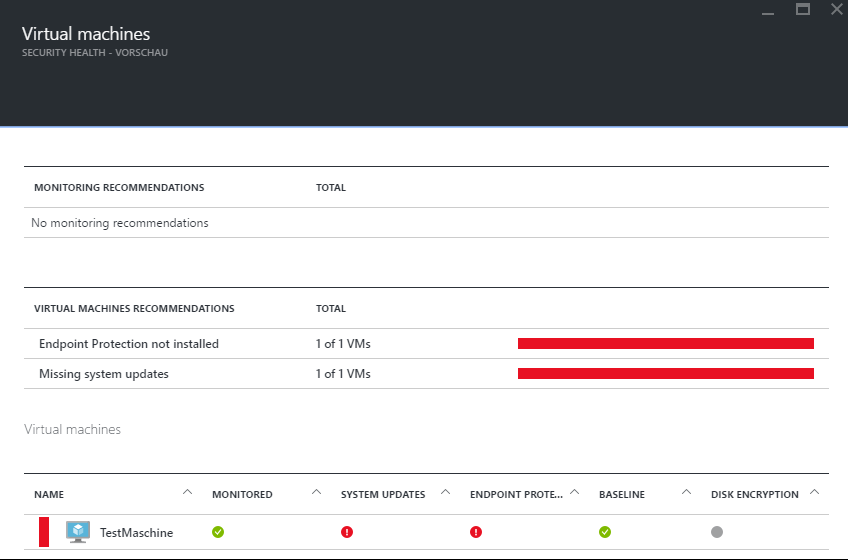

Virtuelle Maschinen

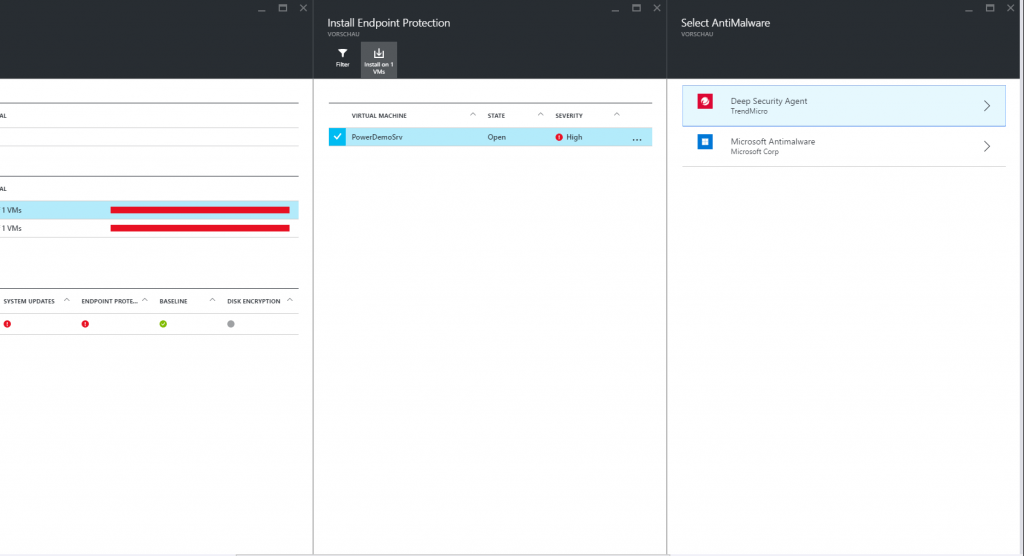

Bei dem Virtuellen Maschinen Blade werden alle virtuellen Maschinen mit entsprechendem Status zum Monitoring, Empfehlungen und einer allgemeinen Auflistung mit Übersicht zur jeweiligen Maschine angezeigt. Aus diesem Blade ist es auch möglich jeweilige Empfehlungen schnell umsetzen. Ein Beispiel sehen Sie im nachfolgenden Bild: Die Installation einer Endpoint Protection. Als Lösung kann unter Umständen auch ein Partnerprodukt implementiert werden – diese werden extra berechnet und sind den Vorgaben des Herstellers entsprechend zu lizenzieren. Weitere Meldungen können auf fehlende Updates oder eine nicht vorhandene Verschlüsselung hinweisen.

Netzwerkstatus

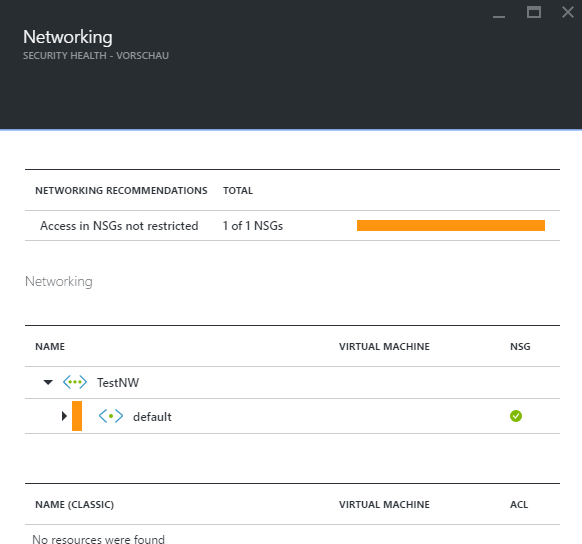

Die Übersicht für die vorhandenen Netzwerke beinhaltet Empfehlungen für offene Punkte bei der Sicherheit bei Netzwerken und eine Übersicht vorhandener Ressourcen, welche sich in Ressourcen managed virtual Machines (VMs), bei denen auch die Zugehörigkeit zu Network Security Groups gezeigt wird, und klassische VMs aufteilt. Bei klassischen Maschinen wird aufgezeigt ob entsprechende Access Control Lists implementiert sind.

Partner Solution

Das Azure Security Center ermöglicht auch die Überwachung des Status der Lösungen anderer Partner, wie zum Beispiel der Barracuda WAF und gibt Rückmeldung über deren Gesundheitsstatus.

Security Alerts

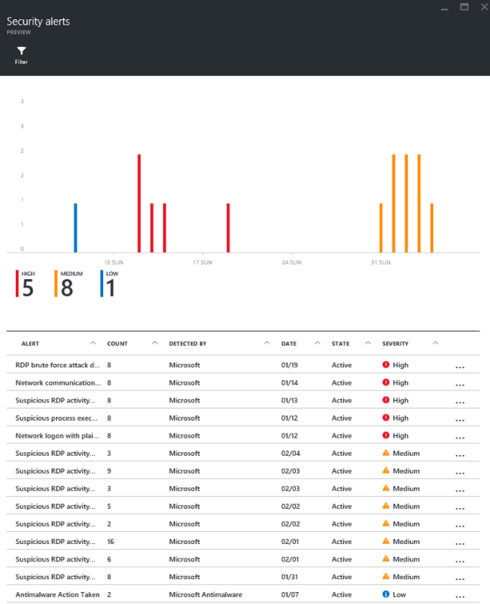

Security Alerts sind eine Auflistung und Visualisierung auftretender Ereignisse welche durch die Verhaltensanalyse einer VM oder auftretender Anomalien im Netzwerkverkehr der Ressourcen. Die Anomalien und Ereignisse werden auch mit Hilfstexten erklärt. Als Beispiele wären da eine Verbindung einer VM zu einer als schädlich eingetragenen IP, RDP Brute Force Attacken auf eine oder mehrere VMs oder verdächtiger RDP Traffic.

Export in PowerBI

Für ein modernes und aktuelles Reporting besteht die Möglichkeit innerhalb weniger Klicks den Status dynamisch mit PowerBI zu verbinden und damit leistungsstarke Dashboards zu erstellen, um SIEM Reporting effizient und zeitsparend zu gestalten. Aus PowerBI bestehen natürlich weitere Exportmöglichkeiten für andere Standardtools wie Excel, um bestehende Dashboard zu erweitern oder zu ersetzen. Dadurch das PowerBi mit dem Security Center synchronisiert ist, besteht kein manueller Aufwand.

Wissensquelle für die Empfehlung

Es werden natürlich die Erfahrungswerte vom langjährigen Betreiben eigener Server genommen, aber es werden auch moderne Technologien wie maschinelles Lernen aus Big Data berücksichtigt, wobei Angriffsmuster durch künstliche Intelligenz auf Kausalität und Zusammenhang geprüft werden. Es werden aber auch an eigenen Ressourcen Penetrationstests durchgeführt durch sogenanntes Redteaming. Redteaming bedeutet, dass Szenarien aus der realen Welt auf eigene Ressourcen durchgeführt werden um sie dann zu Analysieren. Die Microsoft Administratoren können dabei nicht unterscheiden ob es reale Angriffe sind oder von dem Red Team. Es wird auf beiden Seiten gemessen wie viel Zeit vergeht bis bei beiden Teams erfolge erzielt werden. Dabei werden keine Kundendaten angepeilt sondern eigene Ressourcen von Microsoft. Die Messung der Angriffe erfolgt jeweils bei den Administratoren und der Angriffsmannschaft. Die Administratoren messen ihre Reaktionsgeschwindigkeit und Erfolg ihrer Reaktion und die Angreifer messen Ihre Zeit bis sie ihren Angriff erfolgreich durchführen konnten und welche Ressourcen betroffen sind. Die Ergebnisse werden bewertet und dann in die Vorschläge im Security Center umgesetzt.

Wie sieht die Zukunft für das Azure Security Center aus?

Auch wenn das Azure Security Center sich noch in der Vorschau befindet kann man schon jetzt die möglichen Einsatzszenarien entwickeln und dann analysieren wie weit es in das Unternehmenskonzept passt. Während der Vorschauphase ist ein Produktiveinsatz nicht zu empfehlen aber ein Testeinsatz ist durchaus sinnvoll. Durch die zukünftig geplanten Erweiterungen die momentan abgewogen werden kann man dann komplexe Lösungen umsetzen. Eine solch mögliche Implementation wäre ein pro-aktives System um den Schaden durch Ransomware zu minimieren und Maßnahmen automatisieren zu können.

Fazit

Das Azure Security Center bietet eine gebündelte und intuitive Möglichkeit der Überwachung der Ressourcen auf Azure um den Arbeitsalltag von Administratoren zu erleichtern. Durch die starke Community und das Team welches die Vorschläge analysiert und gegebenenfalls implementiert entwickelt sich ein starkes Tool welches nach der Vorschau Phase bestimmt in vielen Lösungen Platz haben wird.

Wenn Sie an einer Lösung mit dem Azure Security Center oder an sicheren Lösungen in Azure interessiert sind zögern Sie nicht uns zu kontaktieren.