Lange war es eine große Hürde zur Einführung von Intune, dass dieses keine Gruppenrichtlinien (GPOs) anbot. Mit den ADMX backed policies ist dieses Defizit behoben und Intune kann als vollwertige Client-Management Lösung auffahren.

Vergangenheit: Intune ohne GPOs

Für viele Unternehmen stellte sich beim Einsatz von Intune – z.B. zur Gewährleistung einer Conditional Access Kompatibilität – bisher die Hürde, dass keine Gruppenrichtlinien bzw. Registry-Einträge durch diese Verwaltung möglich waren. Gerade wenn eine Mischumgebung aus hybrid-verwalteten Geräten und Geräten mit reinem Azure AD join zum Einsatz kamen. Dieser Fall führte regelmäßig zu einer Doppelpflege von Richtlinien und dem faden Beigeschmack, dass sich über GPOs wesentlich mehr Einstellungen vornehmen ließen.

Moderne Richtlinien & Monitoring

Mit Windows 10 integrierte Microsoft Configuration Service Providers (CSPs) in den Systemkern, welche die Anwendung von OMA-URI-Einstellungen (Open Mobile Alliance Uniform Resource Identifier), wie in den mobilen Plattformen Android und iOS, ermöglicht. Neben der Notation bringt dieses Verfahren einen großen Vorteil: Die erfolgreiche Anwendung einer Richtlinie – bzw. einer Einstellung daraus – lässt sich zentral über die Intune-Console monitoren.

“Der User wird sich schon melden, wenn die Konfig nicht klappt” –> Während GPOs eher nach dem fire and forget-Prinzip auf Clients gesetzt werden, erlaubt die Nachvollziehbarkeit über Intune vorbeugend tätig zu werden und beispielsweise direkt auf Fehlersuche zu gehen, noch bevor ein Anwender in seiner Arbeit behindert wird.

Microsoft Intune setzt hierbei zudem auf ein mehrstufiges Verfahren zur Richtlinien-Prüfung: Zum einen meldet der Client zurück, ob eine Richtlinie erfolgreich angewendet werden konnte. Über eine separate Konformitätsrichtlinie wird zudem geprüft, ob das Endgerät zu den Richtlinien kompatibel ist, die man zur Wahrung eines Sicherheitsstands im Unternehmen definiert hat. Ist das Gerät aus Sicherheitssicht inkompatibel – etwa weil es nicht verschlüsselt ist oder ein Viren-Infekt nicht behoben werden konnte –, so wird es z.B. von den Office 365 Diensten ausgesperrt. Konfigurationsprüfung und Konformität zu trennen ist durchaus sinnvoll: Es wäre doch etwas überzogen, wenn ein Nutzer ausgesperrt wird, nur weil vielleicht das Hintergrundbild falsch gesetzt wurde.

Intune bietet ein weites Set an Einstellungen, die einfach über Schalter gesetzt werden können. Im Folgenden wird beschrieben, wie diese Einstellungen durch ADMX backed policies erweitert werden können.

Intune-Einstellungen

Microsoft führt eine Dokumentation bereits importierter CSP-Einstellungen. Für diese Einstellungen ist beschrieben in welcher Windows Version sie zur Verfügung steht, in welcher ADMX-Datei sie zu finden ist und wie die ID der einzelnen Option lautet.

GPO in Intune: Import von ADMX backed policies

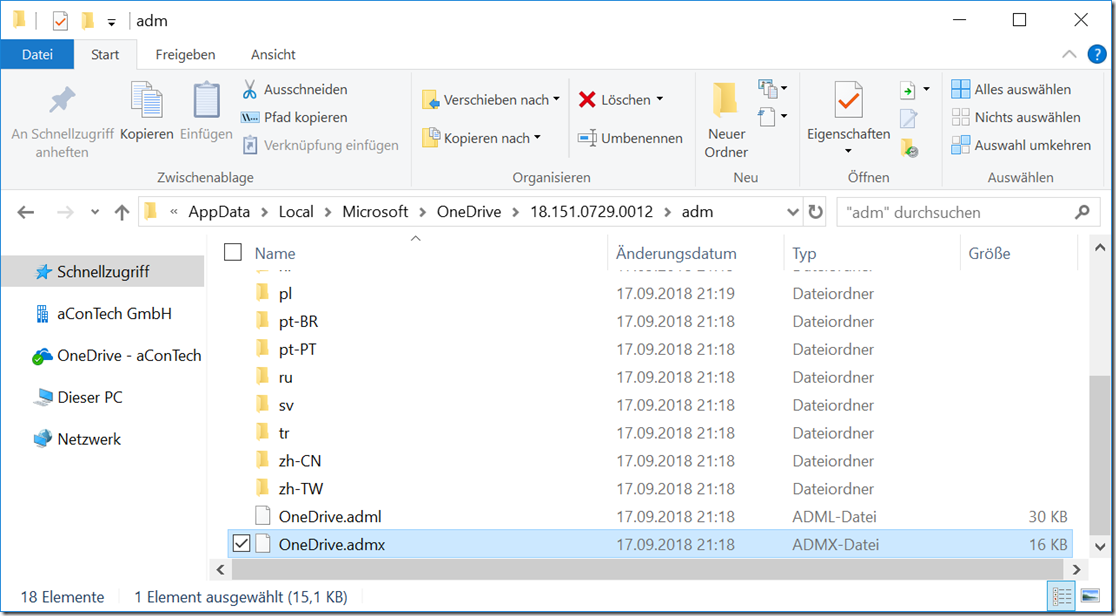

Gruppenrichtlinien werden in ADMX-Dateien und den zugehörigen Sprachdateien ADML abgespeichert. Intune kennt bereits viele davon. Andere Gruppenrichtlinien, wie z.B. die für OneDrive oder Google Chrome, müssen jedoch auch erst auf dem Windows Server importiert werden.

Um OneDrive umfangreich zu administrieren, kann die zum Release passende ADMX Datei aus dem App-Verzeichnis eines Clients verwendet werden.

Damit diese ADMX-Datei in Intune verwendet werden kann, muss eine benutzerdefinierte Konfigurationsrichtlinie in Intune erstellt werden, die zunächst die Policy Definition importiert und dann die ausgewählte Einstellung beim Client setzt.

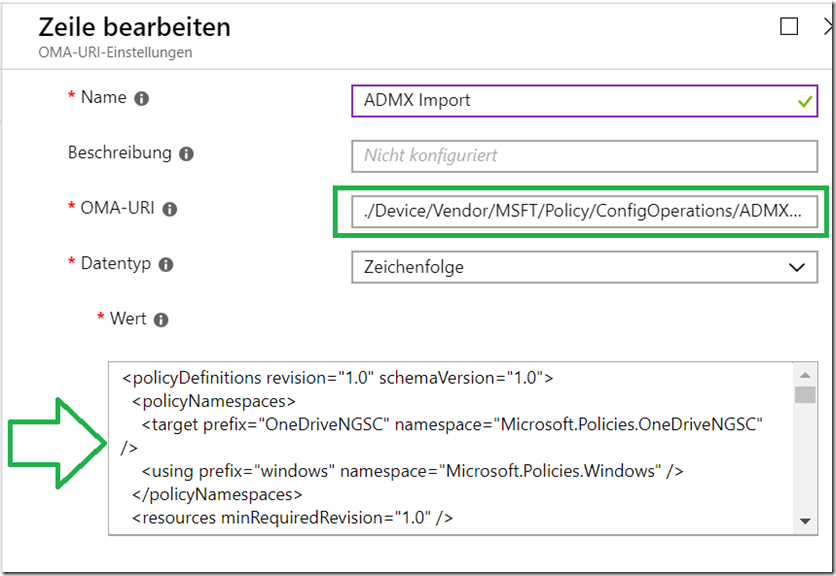

In der benutzerdefinierten Richtlinie muss nun eine OMA-URI Einstellung getätigt werden:

Hierbei wird als URI ein Pfad vorgegeben, der angibt unter welchem Pfad die ADMX-Inhalte abrufbar sein sollen.

Das Schema ist dabei quasi ./Device/Vendor/MSFT/Policy/ConfigOperations/ADMXInstall/<Thema>/Policy/<Bezeichnung> und an dieser Stelle frei wählbar.

Also z.B. : ./Device/Vendor/MSFT/Policy/ConfigOperations/ADMXInstall/OneDrive1803/Policy/OneDriveADMX1

Der Datentyp ist Zeichenfolge und als Wert muss der Inhalt der OneDrive.admx-Datei ab dem Bereich

<policyDefinitions revision=”1.0″ schemaVersion=”1.0″>

eingefügt werden. Dazu kann die Datei einfach in einem Editor geöffnet und der Inhalt kopiert werden.

GPO in Intune: Erstellung von ADMX backed policies

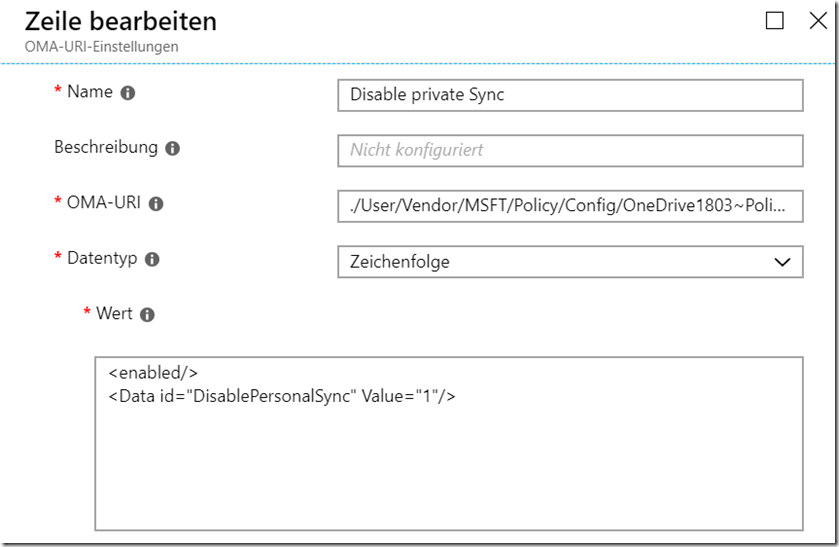

Ist die Policy Definition importiert, können die Richtlinien daraus verwendet werden. Im folgenden Beispiel, soll ein Richtlinie erstellt werden, welche die Synchronisation, der persönlichen OneDrive-Accounts (mail@outlook.de) auf dem Firmengerät unterbindet.

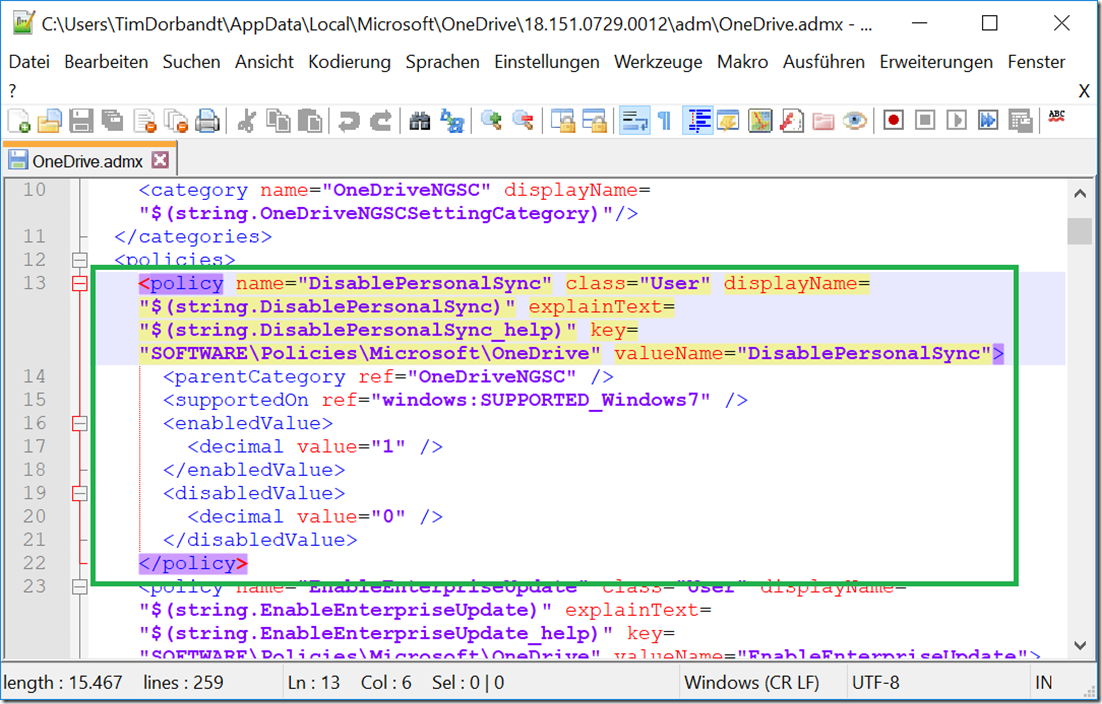

In der ADMX-Datei findet sich die ID dieser Richtlinie, sowie deren Konfigurationsparameter.

Die ID der Richtlinie wird entsprechend ihrem Parent-Pfad an die erstelle URI angehangen. In diesem Fall befindet sich die Richtlinie auf oberster Ebene, sodass die OMA—URI wie folgt lautet:

./User/Vendor/MSFT/Policy/Config/OneDrive1803~Policy~OneDriveNGSC/DisablePersonalSync

Als Wert der Zeichenfolge wird nun definiert, dass DisablePersonalSync mit 1 belegt wird.

<enabled/>

<Data id=”DisablePersonalSync” Value=”1″/>

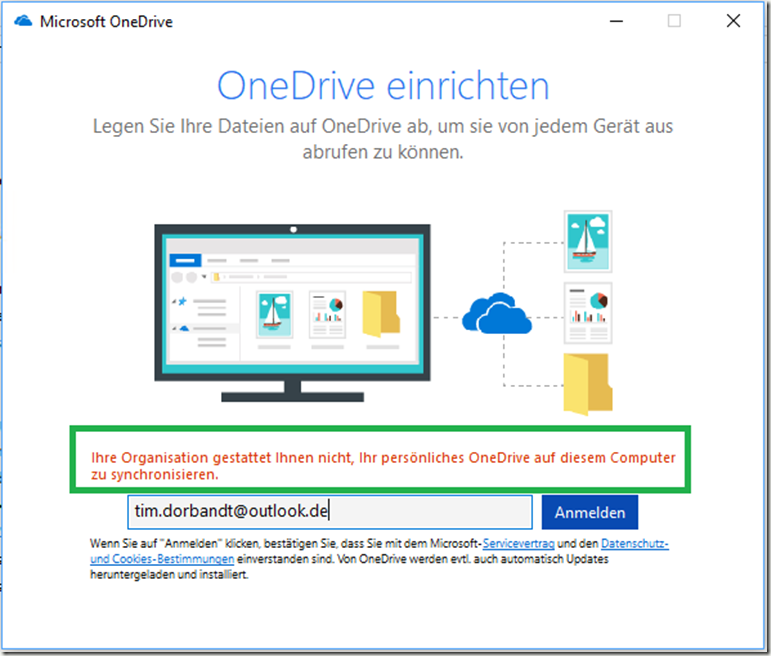

Nach dem Speichern und zuweisen kann der Anwender keine privaten Accounts mehr zu OneDrive hinzufügen.

Fazit & Ausblick

Mit ADMX based policies ist eine große Lücke in der Geräteverwaltung geschlossen. Durch die Verifizierung-Möglichkeit bietet es sich an, die primäre Richtlinien-Verwaltung auf Intune zu übertragen und gpupdate/force irgendwann Adé zu sagen. Ein wenig “fricklig” wirkt die XML-basierte Konfiguration jedoch noch. Es wäre schön, wenn Microsoft hier nachzieht und zumindest die AMDX-Vorlagen, die standardmäßig am Windows Server zu finden sind, in eine einfachere UI überträgt. Auch wäre es schön, wenn diese Einstellungen gezielt bei der Konformitätsprüfung beachtet werden könnten.

Für Cloud-Only Organisationen, bei dem Geräte gar nicht mit einem lokalen AD verbunden sind, ergeben sich daraus nun umfangreiche Möglichkeiten, um im Zusammenspiel mit Windows Autopilot einen höheren Automatisierungsgrad zu erreichen.

Haben Sie Fragen oder Anregungen zum Artikel? Nehmen Sie gern mit uns Kontakt auf!